Главная страница Случайная лекция

Мы поможем в написании ваших работ!

Порталы:

БиологияВойнаГеографияИнформатикаИскусствоИсторияКультураЛингвистикаМатематикаМедицинаОхрана трудаПолитикаПравоПсихологияРелигияТехникаФизикаФилософияЭкономика

Мы поможем в написании ваших работ!

Команды управления процессами

МИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ РЕСПУБЛИКИ КАЗАХСТАН

КОЛЛЕДЖ МЕЖДУНАРОДНОЙАКАДЕМИИ БИЗНЕСА

Отчет

по учебной практике

по дисциплине «Администрирование в информационных сетях»

Выполнил:

Учащийся группы 32-ИС

Тохтасынов Т.Б.

Проверила:

Ельчибаевна Р. Б.

Алматы 2014

Содержание

1. Практическая работа №1. Cisco Packet Tracer

1.1 Задание на постройку сети

1.2 Список используемого оборудования

1.3 Модель сети

1.5 Проверка работы сети (пеленгование сети)

2. Практическая работа №2. Unix: Работа с каталогами

2.1 Задание №2

2.2 Задание №3

3. Практическая работа №3. Unix: Работа с файлами

3.1 Задание №1

4. Практическая работа №4. Администрирование Unix

1 Практическая работа №1. Cisco Packet Tracer

1.1 Задание

По 15-му варианту подобрать коммутационное оборудование для локальной сети, комьютеры в которой расположены двумя группами в двух помещениях, которые в настоящий момент удалены друг от друга на расстояние (по кабельной трассе) 90 м. В каждом помещении находятся 20 компьютеров. При подборе оборудования необходимо учесть скорый переезд одного отдела в соседнее здание на расстояние по кабельной трассе 1800 м. Необходимо обеспечить минимальные финансовые затраты и не приобретать оборудование,которое может не понадобиться.

1.2 Список используемого оборудования

1) Маршрутизатор для выделенной линии (роутер) Linksys - WRT300N.

Стандарты Wi-Fi : IEEE 802.11n, IEEE 802.11g, IEEE 802.11b

Схемы обеспечения безопасности передачи данных : WEP-кодирование с 64-, 128- или 256- ключом.

Выходная мощность : 17 dBm.

Максимальная скорость Wi-Fi : 300 Мбит/сек.

Частота беспроводной связи : 2.4 ГГц.

2) ПК

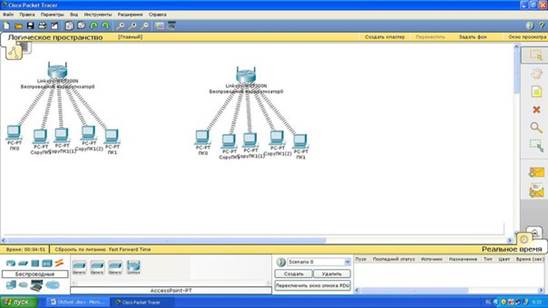

1.2 Модель сети

Используя Cisco Packet Tracer, была разработана модель компьютерной сети по заданию (рисунок 1).

Рисунок 1.

1.5 Проверка работы сети

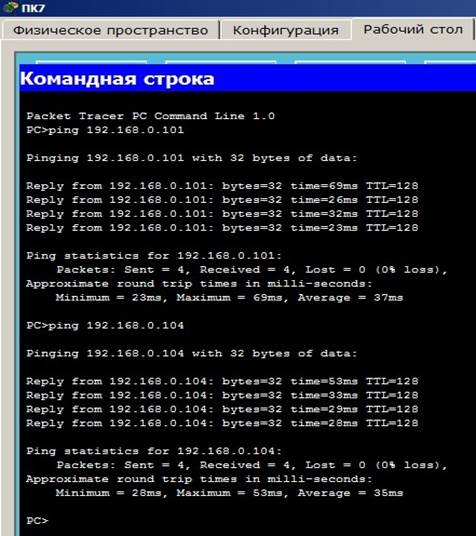

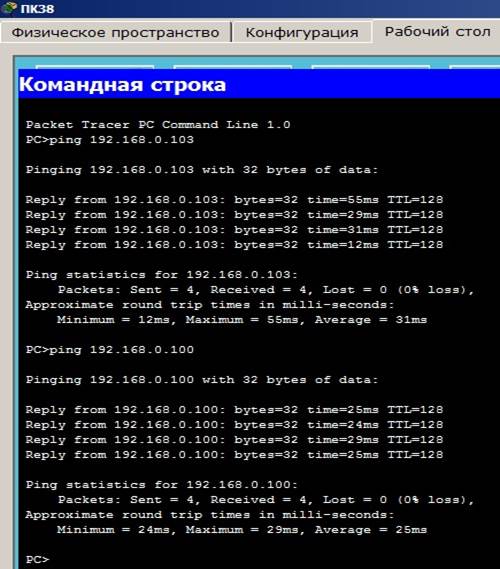

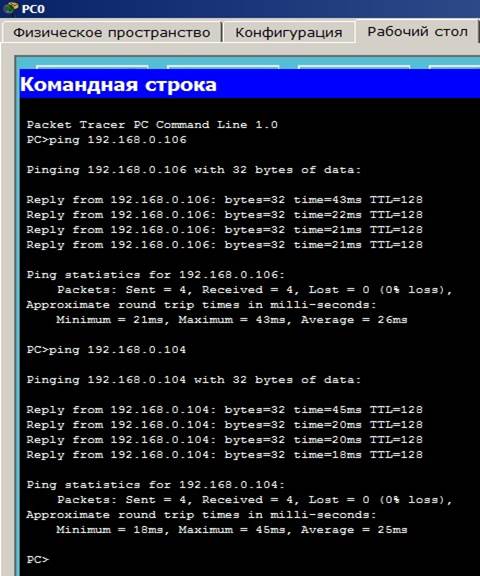

С помощью команды ping было проведено пеленгование сети (на рисунках: 2,3,4).

Рисунок 2 - Пеленгование с ПК7: PC1 и ПК29.

Рисунок 3 - Пеленгование с ПК38: PC0 и ПК8.

Рисунок 4 - Пеленгование с PC0: PC30 и ПК36.

2. Практическая работа №2. Unix: Работа с каталогами

2.1 Задание 2

1. Определить текущий каталог.

2. Просмотреть содержимое текущего каталога:

- в краткой форме;

- в полной форме;

- вывод скрытых файлов. Как обозначаются скрытые файлы?

3. Изучить структуру выдаваемой информации.

4. Определить права доступа файлов и каталогов.

5. Получить информацию о самом каталоге (рисунок 5).

Рисунок 5 - пункты с 1-5.

2.2 Задание 3

1. Перейти в корневой каталог диска, изучить его структуру и нарисовать дерево каталогов.

2. Перейти в домашний каталог home.

3. Определить абсолютное имя каталога home.

4. Вывести информацию о самом каталоге в краткой и полной формах.

5. Вывести оглавление содержимого каталога в полной и в краткой форме (рисунок 6).

Рисунок 6 - пункты с 1-5.

6. Создать личный каталог RAB в домашнем каталоге пользователя (имя пользователя).

7. Просмотреть права доступа, установленные по умолчанию.

8. Перейти в каталог RAB.

9. Определить абсолютное имя каталога RAB.

10. Создать в нем подкаталоги RAB1 и RAB2.

11. Создать в RAB1 подкаталог RAB1_2.

12. Перейти в подкаталог RAB1_2.

13. Перейти в собственный домашний каталог.

14. Перейти в каталог RAB2.

15. Определить абсолютное имя каталога RAB2.

16. Установить права доступа для каталога RAB1 – лишить права записи для всех пользователей. Определить, какие остались и какие действия можно выполнить при оставшихся правах доступа. Выполнить эти действия. Записать в тетрадь.

17. Установить права доступа для каталога RAB2 – лишить права чтения и выполнения для группы пользователей. Определить, какие остались и какие действия можно выполнить при оставшихся правах доступа. Выполнить эти действия.

18. Установить права доступа для каталога RAB1_2 – лишить всех прав самого пользователя. Попробовать вывести оглавление каталога , удалить каталог.

19. Восстановить все права доступа для всех каталогов.

20. Удалить созданные каталоги.

21. Определить текущий каталог.

22. Вывести полную информацию о текущем каталоге (код ниже).

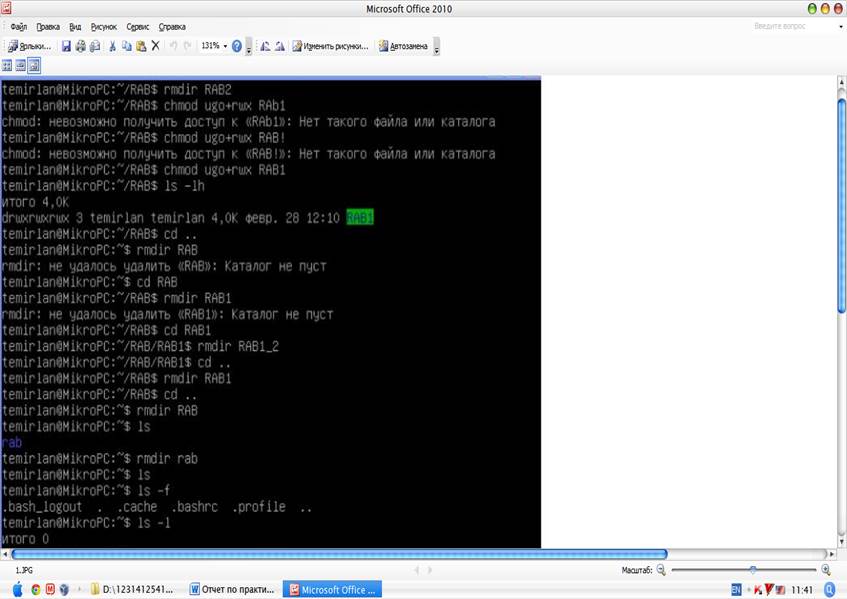

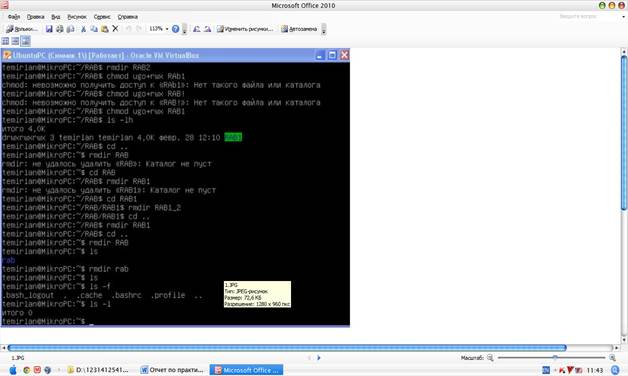

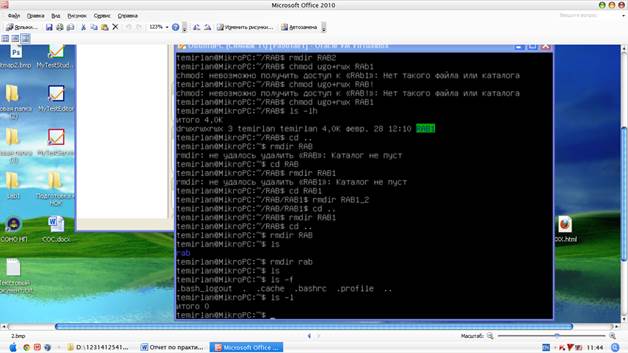

Код терминала по 3 заданию (пункты с 6-22).

temirlan@MikroPC:~$ ls -l RAB

итого 4

temirlan@MikroPC:~$ cd RAB

temirlan@MikroPC:~/RAB$ mkdir RAB1

temirlan@MikroPC:~/RAB$ mkdir RAB2

temirlan@MikroPC:~/RAB$ cd RAB1

temirlan@MikroPC:~/RAB/RAB1$ mkdir RAB1_2

temirlan@MikroPC:~/RAB/RAB1$ cd RAB1_2

temirlan@MikroPC:~/RAB/RAB1/RAB1_2$ cd /home

temirlan@MikroPC:~$ cd RAB

temirlan@MikroPC:~/RAB$ cd RAB2

temirlan@MikroPC:~/RAB/RAB2$ cd /home

temirlan@MikroPC:/home$ cd temirlan

temirlan@MikroPC:~$ chmod -o-w RAB1

chmod: невозможно получить доступ к «RAB1»: Нет такого файла или каталога

temirlan@MikroPC:~$ cd RAB

temirlan@MikroPC:~/RAB$ chmod -o-w RAB1

temirlan@MikroPC:~/RAB$ cd

temirlan@MikroPC:~$ cd ..

temirlan@MikroPC:/home$ cd .

temirlan@MikroPC:/home$ cd temirlan RAB RAB2

temirlan@MikroPC:~$ cd RAB

temirlan@MikroPC:~/RAB$ cd RAB2

temirlan@MikroPC:~/RAB/RAB2$ chmod -g-r-x

chmod: пропущен операнд

По команде «chmod --help» можно получить дополнительную информацию.

temirlan@MikroPC:~/RAB/RAB2$ chmod -g-r-x RAB2

chmod: невозможно получить доступ к «RAB2»: Нет такого файла или каталога

temirlan@MikroPC:~/RAB/RAB2$ cd /home

temirlan@MikroPC:/home$ cd temirlan

temirlan@MikroPC:~$ cd RAB

temirlan@MikroPC:~/RAB$ chmod -g-r-x RAB2

temirlan@MikroPC:~/RAB$ ls -l

итого 12

temirlan@MikroPC:~/RAB$ cd /home

temirlan@MikroPC:~$ cd RAB

temirlan@MikroPC:~/RAB$ ^C

3. Практическая работа №3. Unix: Работа с файлами

3.1 Задание 1

- Создать каталог DRUG в личном каталоге RAB

- Создать с помощью команды cat текстовый файл.

Для создания файла выполнить следующие команды:

а) cat > имя файла

b) Набор текста

c) CTRL+Z

- Посмотреть содержимое файла (рисунок 7).

Рисунок 7 (1-3 пункты).

- Просмотреть права доступа, установленные по умолчанию.

- Установить права доступа для файла1 – лишить права записи для всех пользователей. Определить, какие права остались, и какие действия можно выполнить при оставшихся правах доступа.

- Создать второй текстовый файл.

- Посмотреть содержимое файла.

- Объединить файл1 и файл2.

- Просмотреть содержимое объединенного файла.

- Просмотреть содержимое каталога DRUG в полной форме и изучить права доступа всех объектов каталога.

- В каталоге RAB создать каталог PRIVET.

- Скопировать файл1 из каталога DRUG в каталог PRIVET, при этом запрашивать подтверждение на перезапись целевого файла..

- Переместить файл 2 из каталога DRUG в каталог PRIVET (рисунок 8).

Рисунок 8 (4-13 пункты).

- Переименовать файл1 в файл4.

- Установить права доступа для файла2 – лишить права записи и чтения для всех пользователей. Определить, какие права остались, и какие действия можно выполнить при оставшихся правах доступа.

- Установить права доступа для файла3 – лишить права выполнения и чтения для пользователя. Определить, какие права остались, и какие действия можно выполнить при оставшихся правах доступа.

- Установить права доступа для файла4 – лишить всех прав для пользователя. Определить, какие права остались, и какие действия можно выполнить при оставшихся правах доступа.

- Удалить файл 4, запрашивая подтверждение на удаление (рисунок 9).

Практическая работа №4

Администрирование Unix

Цель работы: изучить команды работы с учетными записями, процессами, научиться изменять приоритеты процессов, системную дату

В операционной системе UNIX традиционно поддерживается классическая схема мультипрограммирования. Система поддерживает возможность параллельного выполнения нескольких пользовательских программ. Каждому такому выполнению соответствует процесс операционной системы. Каждый процесс выполняется в собственной виртуальной памяти, и, тем самым, процессы защищены один от другого, т.е. один процесс не в состоянии неконтролируемым образом прочитать что-либо из памяти другого процесса или записать в нее. Однако контролируемые взаимодействия процессов допускаются системой, в том числе за счет возможности разделения одного сегмента памяти между виртуальной памятью нескольких процессов.

Очень важно защищать саму операционную систему от возможности ее повреждения каким бы то ни было пользовательским процессом. В ОС UNIX это достигается за счет того, что ядро системы работает в собственном "ядерном" виртуальном пространстве, к которому не может иметь доступа ни один пользовательский процесс.

Основой ОС является ядро. Ядро системы предоставляет возможности (набор системных вызовов) для порождения новых процессов, отслеживания окончания порожденных процессов и т.д. С другой стороны, в ОС UNIX ядро системы - это полностью пассивный набор программ и данных. Любая программа ядра может начать работать только по инициативе некоторого пользовательского процесса (при выполнении системного вызова), либо по причине внутреннего или внешнего прерывания (примером внутреннего прерывания может быть прерывание из-за отсутствия в основной памяти требуемой страницы виртуальной памяти пользовательского процесса; примером внешнего прерывания является любое прерывание процессора по инициативе внешнего устройства).

Команды управления процессами

ps [al] [number] - команда для вывода информации о процессах, принцип действия этой команды приблизительно аналогичен нажатию <Ctrl>+<Alt>+<Del> в Windows:

-a - вывод информации обо всех активных процессах, запущенных с вашего терминала;

-l - полная информация о процессах;

number - номер процесса.

Командаps без параметров выводит информацию только об активных процессах, запущенных с данного терминала, в том числе и фоновых. На экран выводится подробная информация обо всех активных процессах в следующей форме:

F S UID PID PPID C PRI NI ADDR SZ WCHAN TTY TIME CMD

1 S 200 210 7 0 2 20 80 30 703a 03 0:07 cc

1 R 12 419 7 11 5 20 56 20 03 0:12 ps

- F - флаг процесса (1 - в оперативной памяти, 2 - системный процесс, 4 - заблокирован в ОЗУ, 20 - находится под управлением другого процесса, 10 - подвергнут свопингу);

- S - состояние процесса (O - выполняется процессором , S - задержан, R - готов к выполнению, I - создается);

- UID - идентификатор пользователя;

- PID - идентификатор процесса;

- PPID - номер родительского процесса;

- C - степень загруженности процессора;

- PRI - приоритет процесса, вычисляется по значению переменной NICE и чем больше число, тем меньше его приоритет;

- NI - значение переменной NICE для вычисления динамического приоритета, принимает величины от 0 до 39;

- ADDR - адрес процесса в памяти;

- SZ - объем ОЗУ, занимаемый процессом;

- WCHAN - имя события, до которого процесс задержан, для активного процесса - пробел;

- TTY - номер управляющего терминала для процесса;

- TIME - время выполнения процесса;

- CMD - команда, которая породила процесс.

top - команда отображает список системных процессов, но в режиме реального времени. После ее запуска нажатием определенных клавиш (в английской раскладке) можно управлять как отображением этих процессов, так и ими самими. Например:

· <Shift>+<N> — сортировка по PID;

· <Shift>+<A> — сортировать процессы по возрасту;

· <Shift>+<P> — сортировать процессы по использованию ЦПУ;

· <Shift>+<M> — сортировать процессы по использованию памяти;

· <Shift>+<T> — сортировка по времени выполнения.

nice [-приращение приоритета] команда[аргументы] - команда изменения приоритета. Каждое запущенное задание (процесс) имеет номер приоритета в диапазоне от 0 до 39, на основе которого ядро вычисляет фактический приоритет, используемый для планирования процесса. Значение 0 представляет наивысший приоритет, а 39 - самый низший. Увеличение номера приоритета приводит к понижению приоритета, присвоенного процессу. Команда nice -10 ls -l увеличивает номер приоритета, присвоенный процессу ls -l на 10.

renice 5 1836 - команда устанавливает значение номера приоритета процесса с идентификатором 1836 равным 5. Увеличить приоритет процесса может только администратор системы. Например, команда

[root]# renice -1 987 –u daemon –p 32 -увеличивает на 1 приоритет процессов с PID 987 и 32, а также всех процессов пользователя daemon

kill [-sig] <идентификатор процесса> -завершение работы «зависшей» программы, или прекращение процесса до его программного завершения. sig - номер сигнала. Sig = -15 означает программное (нормальное) завершение процесса, номер сигнала = -9 - уничтожение процесса. По умолчанию sig= -9. Вывести себя из системы можно командой kill -9 0. Пользователь с низким приоритетом может прервать процессы, связанные только с его терминалом. В Linux существует 63 разных сигнала, их перечень можно посмотреть по команде

[user]$ kill –l

| <== предыдущая страница | | | следующая страница ==> |

| Функции Министерства по налогам и сборам РФ | | | Перевод процесса в фоновый режим |

Дата добавления: 2015-07-26; просмотров: 291; Нарушение авторских прав

Мы поможем в написании ваших работ!